Cuidado asi Hackearon a Scarlett Johansson, te puede pasar a ti tambien.

Hace un par de semanas, una imagen donde la actriz Scarlett Johansson

salía desnuda, – robada desde su smartphone – empezó a circular por la

web. Así, la actriz se convirtió en la nueva víctima de una lista de

celebridades cuyos teléfonos se habían visto afectados (la lista incluye

a Christina Aguilera, Mila Kunis, Simone Harouche, entre otras).

Ahora, sabemos como sucedió, tras el arresto hecho por el FBI del causante.

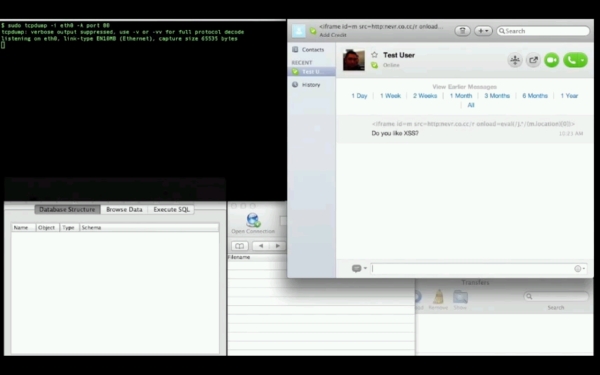

El método de “hackeo” fue sorprendentemente simple. De hecho,

no se utilizó ningún tipo de programa especial, ni nada que haga que

los productores en Hollywood puedan usar como material de películas.

Cómo lo hizo?

Sencillo. Según el FBI, Christopher Chaney – 35 años, de

Jacksonville, Florida – utilizó información disponible públicamente en

redes sociales y la web para poder ingresar a las cuentas de correo de

las víctimas.

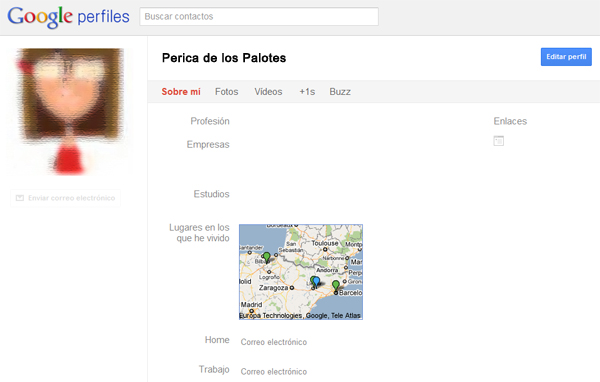

Hoy

en día, compartimos tanta información en las redes sociales que a

veces, ingresar a una cuenta de correo que no nos pertenece tan sólo

respondiendo preguntas de seguridad, basta para darnos un acceso

temporal a la cuenta. Hemos visto también que usualmente, la mayoría de

personas utiliza una contraseña sumamente débil (nombre + año de

nacimiento, o algo por el estilo) lo cual hace que ingresar, sea

sumamente sencillo.

Y esto es lo que Chaney hizo, según reportes del FBI. Tras

ingresar a la cuenta de Harouche y Aguilera (alojadas con MobileMe de

Apple), hizo lo mismo en Diciembre del 2010 con la cuenta de Scarlett

Johansson, alojada en Yahoo Mail. Pero en lugar de cambiar la

contraseña por otra y negarle acceso a la actriz, Chaney creó un filtro

en el que todos los correos que le llegasen a Johansson, fuesen

re-enviados a una cuenta del sujeto. Así, básicamente, tuvo

acceso no sólo a la fotografía que estuvo rondando por la web sino, por

supuesto, a todos los correos de la actriz.

via

wired

Cómo evitarlo?

Nosotros no somos celebridades, pero aún así podemos ser víctimas de

un tipo similar de robo de información. Para evitarlo, no es mala idea

seguir estos consejos:

- Tener una contraseña que no contenga datos que fácilmente pueden ser deducidos por redes sociales. No fechas de nacimiento, no lugares de nacimiento, no nombres, ni nada por el estilo.

- Que la pregunta de seguridad no sea fácilmente ubicable. Lugar

de Estudios en Primaria? Está en Facebook. Nombre de nuestros padres?

Están en Facebook. Mascota? Facebook. O cualquier otra red social.

Compartimos tanta información en la web, que es muy fácil deducir las

respuestas a estas preguntas. La idea, por lo tanto, es buscar una

pregunta que sólo podamos responder nosotros.

- Verificar que nuestros mails no estén siendo re-enviados. Bajo

la configuración de cada cuenta de correo, podemos crear filtros y

reglas que nos permiten hacer este tipo de cosas (En Gmail, está bajo

Configuración / Filtros). Asegúrense que ninguna de las reglas

disponibles esté re-enviando correos a otra cuenta que no les

pertenezca. Gmail nos avisa cada vez que se crean estas reglas (así

hayamos sido nosotros los creadores), pero puede que otros servicios de

correo, no lo hagan.

- Hacer de la verificación de entrada, más complicada. Nuevamente, Gmail ofrece la verificación de dos pasos,

que es sumamente útil para proteger nuestro correo (y nuestro correo,

finalmente, es la puerta hacia el resto de redes sociales; ahí es donde

recibimos contraseñas nuevas cuando nos olvidamos la nuestra). Con la

verificación de dos pasos, tenemos una capa de seguridad más, con un

código que cambia cada 60 segundos, y que usamos para verificar la

computadora o dispositivo que tiene acceso. A veces resulta fastidioso,

pero no hay que olvidar que la cuenta de correo es quizás el elemento

que más debemos proteger en la web.

Estos son sólo algunos sencillos tips que, puestos en práctica,

pueden evitar problemas como los que hemos estado viendo en los últimos

meses. Como se menciona en el artículo, no se utilizaron avanzadas

herramientas de hackeo sino, más bien, un poco de sentido común,

investigación y tenacidad, bastan para poder ganar acceso a las cuentas

de otras personas, incluyendo celebridades.